Imagina que alguien descubre tu contraseña. Quizás la has reutilizado en varios sitios, quizás ha sido filtrada en una brecha de seguridad, o quizás simplemente era demasiado fácil de adivinar. En condiciones normales, eso sería suficiente para que un atacante accediese a tu cuenta de correo, tus redes sociales o incluso tu banca online. Pero ¿y si existiese una segunda barrera que lo impidiese? Eso es exactamente lo que ofrece la autenticación de dos factores (2FA), una de las medidas de seguridad más eficaces y accesibles que existen hoy en día.

La seguridad digital se ha convertido en una preocupación real para millones de personas. Solo en 2023, se filtraron más de 8.000 millones de credenciales en distintas brechas de datos a nivel mundial, y los ataques a cuentas personales no dejan de crecer. Sin embargo, una de las protecciones más potentes está al alcance de cualquiera y apenas lleva unos minutos activarla. Hablamos del 2FA, también conocido como verificación en dos pasos o autenticación en dos fases.

En este artículo te explicamos qué es exactamente, cómo funciona en la práctica, por qué supone una diferencia enorme respecto a usar solo una contraseña y cuáles son sus limitaciones reales. Al terminar, tendrás todo lo que necesitas para empezar a proteger tus cuentas de forma inmediata.

Qué es la autenticación de dos factores

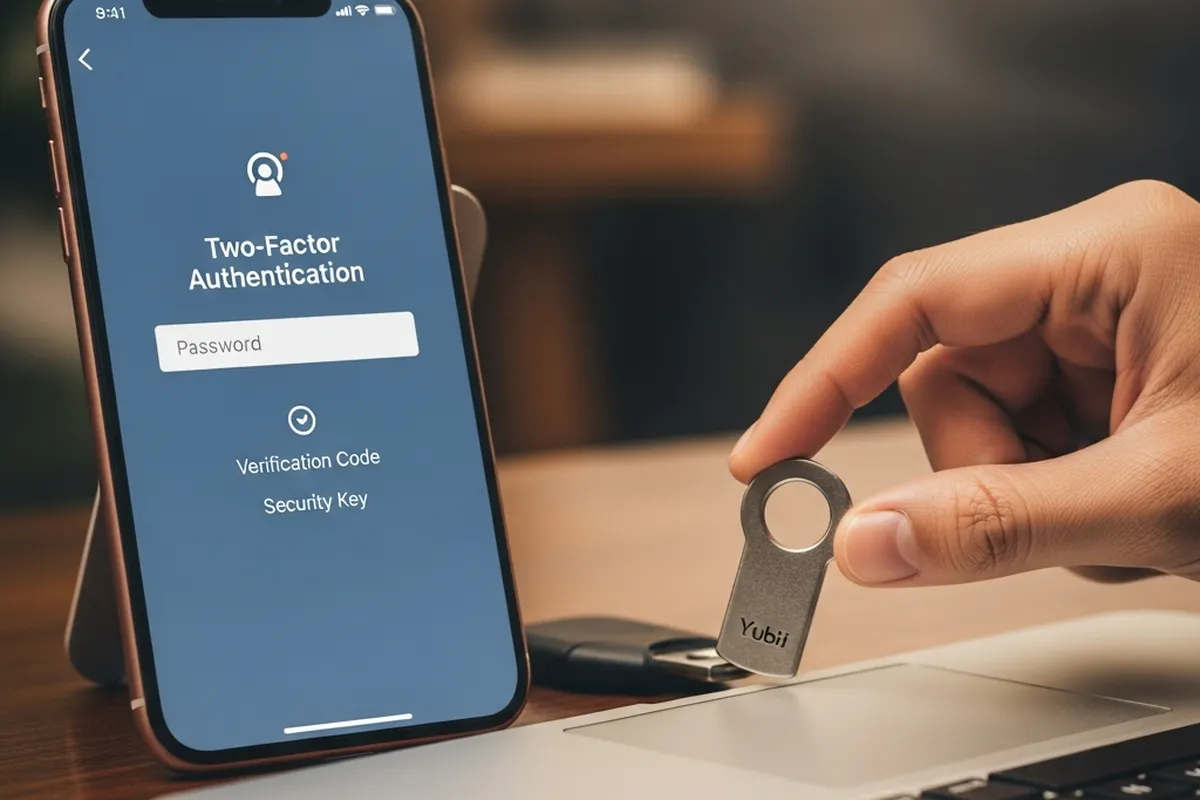

La autenticación de dos factores (2FA) es un sistema de seguridad que requiere dos pruebas de identidad distintas antes de permitirte acceder a una cuenta o servicio. En lugar de depender únicamente de una contraseña, añade un segundo paso de verificación que confirma que eres realmente tú quien intenta entrar.

El concepto no es nuevo. Los cajeros automáticos llevan décadas usando este principio: necesitas tu tarjeta física (algo que tienes) y tu PIN (algo que sabes). Si alguien roba tu PIN pero no tiene la tarjeta, no puede sacar dinero. Y al revés. Este mismo enfoque se ha trasladado al mundo digital con resultados igualmente efectivos.

El término técnico detrás de todo esto es autenticación multifactor (MFA), que clasifica los métodos de verificación en tres grandes categorías: algo que sabes (una contraseña o un PIN), algo que tienes (un móvil, una llave física) y algo que eres (tu huella dactilar o tu rostro). El 2FA combina exactamente dos de estas categorías, lo que hace que comprometer una cuenta requiera superar dos obstáculos independientes en lugar de uno solo. Es una diferencia aparentemente pequeña, pero en la práctica cambia radicalmente el nivel de protección.

Cómo funciona el 2FA

El proceso es más sencillo de lo que parece. Cuando activas el 2FA en una cuenta, cada vez que inicias sesión el sistema te pedirá primero tu contraseña de siempre y, a continuación, una segunda verificación. Solo si superas ambas podrás acceder. Pero no todos los métodos de segundo factor son iguales, y conocer las diferencias te ayudará a elegir el más adecuado para ti.

Códigos por SMS

Es el método más extendido y el que muchos usuarios ya conocen. Tras introducir tu contraseña, el servicio te envía un código numérico de un solo uso al móvil asociado a tu cuenta. Tienes unos pocos minutos para introducirlo antes de que caduque. Es cómodo, no requiere instalar nada y funciona con cualquier teléfono, aunque tiene sus limitaciones, como veremos más adelante.

Aplicaciones de autenticación

Las apps autenticadoras son la opción más recomendada por los expertos en seguridad. Aplicaciones como Google Authenticator, Authy o Microsoft Authenticator generan códigos temporales directamente en tu teléfono, sin necesidad de conexión a internet ni de recibir un SMS. Estos códigos cambian cada 30 segundos y solo son válidos durante ese breve período.

El mecanismo que utilizan se llama TOTP (Time-based One-Time Password), es decir, contraseña de un solo uso basada en el tiempo. Cuando configuras la app, escaneas un código QR que vincula tu cuenta con la aplicación. A partir de ese momento, ambos sistemas generan el mismo código simultáneamente usando un algoritmo compartido. La gran ventaja es que el código nunca viaja por la red, lo que elimina una superficie de ataque importante.

Llaves de seguridad físicas

Para quienes necesitan el máximo nivel de protección, existen las llaves de seguridad hardware, como las que fabrica Yubico con su modelo YubiKey. Son dispositivos USB o NFC del tamaño de una llave que conectas físicamente al ordenador o acercas al móvil para autenticarte. Su precio ronda los 25-60 euros, son prácticamente imposibles de comprometer de forma remota y son las favoritas en entornos empresariales y entre periodistas, activistas o personas con alto riesgo de ser atacadas. Si manejas información especialmente sensible, la inversión merece la pena.

Notificaciones push y biometría

Algunos servicios, como las aplicaciones bancarias, usan notificaciones push: te llega un aviso a tu móvil y simplemente pulsas «Aprobar» o «Denegar». Es uno de los métodos más intuitivos y rápidos. Otros sistemas más avanzados integran la biometría como segundo factor, solicitando tu huella dactilar o reconocimiento facial para confirmar el acceso. Ambos métodos combinan comodidad y seguridad de forma bastante efectiva y son cada vez más habituales en aplicaciones del día a día.

Ventajas del 2FA y por qué deberías activarlo ahora

La razón principal para usar la autenticación de dos factores es simple: una contraseña sola ya no es suficiente. Según el informe de investigaciones de brechas de datos de Verizon, más del 80% de las brechas relacionadas con hackeos implican contraseñas robadas o débiles. El 2FA no elimina ese problema, pero lo convierte en irrelevante para el atacante: aunque tenga tu contraseña, no puede hacer nada sin el segundo factor.

Las ventajas concretas son claras y tangibles:

- Protección frente a contraseñas filtradas: si tu contraseña aparece en una filtración masiva, el atacante no podrá usarla sin el segundo factor. Puedes comprobarlo en Have I Been Pwned.

- Defensa contra el phishing básico: muchos ataques de phishing roban contraseñas, pero no pueden capturar en tiempo real un código TOTP que caduca en 30 segundos.

- Alertas de acceso no autorizado: si recibes un SMS o notificación de verificación sin haberlo solicitado tú, es una señal clara de que alguien tiene tu contraseña e intenta acceder. Actúa de inmediato.

- Coste mínimo de implementación: activar el 2FA en la mayoría de servicios lleva menos de cinco minutos y no requiere ningún conocimiento técnico especial.

El 2FA está disponible en prácticamente todos los servicios digitales relevantes. Puedes activarlo en tu cuenta de Google, en Facebook, en Instagram, en plataformas de banca online, en servicios de almacenamiento en la nube como Dropbox, en gestores de contraseñas y en tiendas como Amazon. Si una plataforma guarda tu dinero, tus datos o tus comunicaciones, lo más probable es que ya ofrezca esta opción en su configuración de seguridad.

Para las empresas, la verificación en dos pasos es especialmente crítica. Un solo empleado con credenciales comprometidas puede ser la puerta de entrada a una brecha que afecte a miles de clientes y cueste millones en daños. El ataque de ransomware a Colonial Pipeline en 2021, que paralizó el suministro de combustible en parte de Estados Unidos, comenzó precisamente con una contraseña filtrada sin segundo factor de protección. Por eso muchas organizaciones lo han convertido en un requisito obligatorio para acceder a sus sistemas internos.

Consideraciones importantes antes de activarlo

El 2FA es una herramienta excelente, pero no es perfecta ni está exenta de inconvenientes. Conocer sus limitaciones te ayudará a usarla de forma más inteligente.

El SMS no es el método más seguro

Aunque es el más cómodo, la verificación por SMS tiene vulnerabilidades conocidas. Existe un tipo de ataque llamado SIM swapping, en el que un atacante convence a tu operadora de telefonía para transferir tu número de teléfono a una SIM que él controla. Una vez hecho esto, recibe tus SMS de verificación. Este ataque es relativamente raro y requiere cierto esfuerzo, pero ha sido usado para comprometer cuentas bancarias y perfiles de alto perfil en redes sociales. Si puedes elegir, opta siempre por una app autenticadora en lugar de SMS.

Qué pasa si pierdes el dispositivo

Uno de los miedos más comunes es: ¿qué ocurre si pierdo el móvil y no puedo recibir el segundo factor? Es una preocupación legítima. La mayoría de servicios ofrecen códigos de recuperación cuando activas el 2FA: una lista de códigos de un solo uso que puedes guardar en un lugar seguro. Imprimirlos y guardarlos físicamente, o anotarlos en un gestor de contraseñas, es una buena práctica que puede salvarte de un bloqueo inesperado. Es fundamental guardarlos en el momento de la configuración, no después.

No es inmune a todos los ataques

Existen técnicas avanzadas de phishing conocidas como ataques de adversario en el medio (AiTM), capaces de capturar tanto la contraseña como el código de un solo uso en tiempo real, actuando como intermediarios transparentes entre el usuario y el servicio legítimo. Estos ataques son sofisticados y no están al alcance de cualquier atacante, pero existen y se han documentado en campañas dirigidas a empresas. Frente a ellos, las llaves de seguridad físicas con el estándar FIDO2/WebAuthn son la única defensa realmente efectiva, porque la verificación está vinculada al dominio del sitio web y no puede ser interceptada por una página falsa.

La experiencia de usuario puede ser algo menos fluida

Seamos honestos: añadir un segundo paso al inicio de sesión introduce algo de fricción. Si accedes a tus cuentas varias veces al día desde distintos dispositivos, puede resultar algo tedioso al principio. Sin embargo, la mayoría de servicios permiten marcar un dispositivo como «de confianza» para no pedir el segundo factor en cada acceso desde ese equipo concreto, lo que reduce considerablemente la incomodidad sin sacrificar seguridad. En pocos días se convierte en un hábito tan automático como introducir la propia contraseña.

Comentarios finales

La autenticación de dos factores es, sin duda, una de las mejores decisiones que puedes tomar para proteger tu vida digital. No requiere conocimientos técnicos, está disponible en casi todos los servicios que usas a diario y puede marcar la diferencia entre que un atacante acceda a tu cuenta o se quede con las manos vacías, aunque tenga tu contraseña.

Como hemos visto, no todos los métodos son iguales. Si puedes elegir, prioriza las apps autenticadoras sobre los SMS, y considera las llaves físicas si manejas información especialmente sensible. Y, sea cual sea el método que elijas, guarda siempre los códigos de recuperación en un lugar seguro antes de cerrar la pantalla de configuración.

En un entorno digital donde las filtraciones de contraseñas son casi inevitables, el 2FA convierte ese problema en algo manejable. No es una solución mágica que garantice seguridad absoluta, pero es una capa de protección sólida, accesible y eficaz que todo el mundo debería activar hoy mismo. Si aún no lo has hecho, este es el mejor momento para empezar: abre la configuración de seguridad de tu cuenta de correo y dedícale cinco minutos. Cinco minutos que pueden protegerte durante años.